Deinstallieren & erzwungene Entfernung

Programme über den regulären Ablauf deinstallieren oder die erzwungene Entfernung nutzen, wenn der Eintrag defekt ist, der Hersteller-Deinstaller versagt oder Reste eine saubere Neuinstallation blockieren.

Windows-Deinstaller & Bereinigung

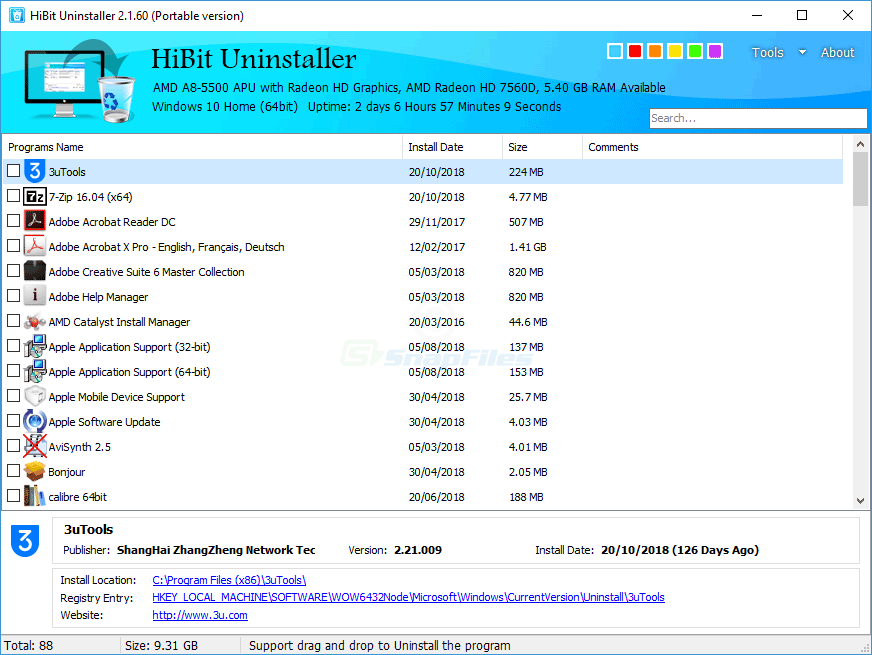

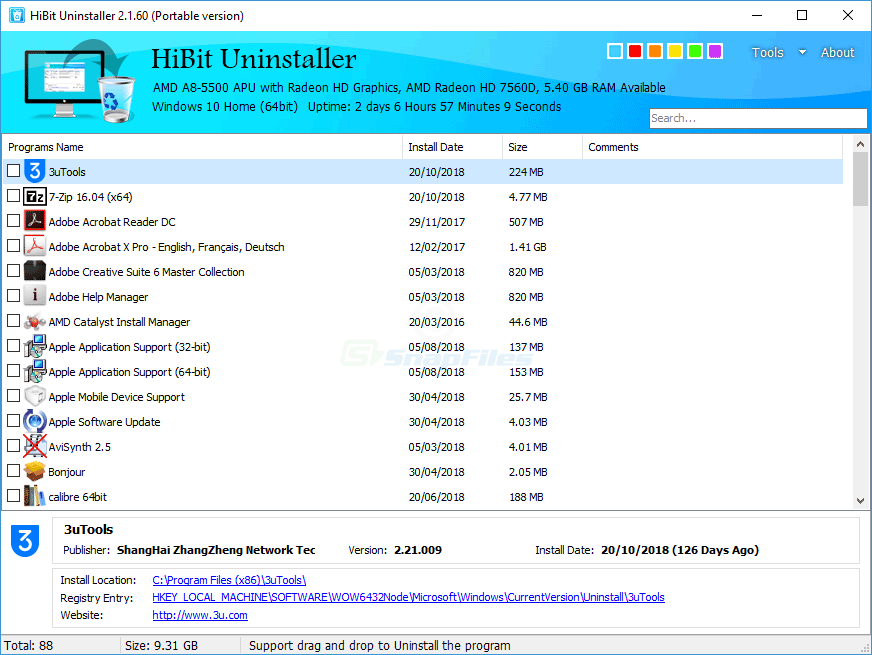

HiBit Uninstaller ist ein kostenloses Windows-Tool, mit dem Sie Desktop-Software und Microsoft-Store-Apps deinstallieren, Reste aufspüren und praktische Extras wie Autostart-Verwaltung und Datenmüll-Bereinigung nutzen – alles, ohne die eigenen Sicherheitsfunktionen von Windows zu ersetzen.

03. Ablauf

Einfache, wiederholbare Schritte

Bleiben Sie bei derselben sorgfältigen Reihenfolge – besonders vor Registry-Bereinigung oder wenn Sie viele Programme auf einmal entfernen. So vermeiden Sie die meisten vermeidbaren Fehler.

Vor umfangreicher Bereinigung oder Registry-Tools einen Windows-Wiederherstellungspunkt erstellen. Das ist der schnellste Weg zurück, falls Wichtiges versehentlich entfernt wird.

Zuerst die normale Deinstallation bevorzugen. Hängt sie, im abgesicherten Modus wiederholen oder erzwungene Entfernung nur für dieses Produkt. Unbekannte Einträge nicht löschen.

Nach der Entfernung einmal neu starten, bei Bedarf neu installieren und gezielt nur für die entfernte App einen Reste-Scan ausführen.

08. Download

Offizieller Gateway-Link, bei jedem Seitenaufruf neu gesetzt. Kostenlos für Windows.

Bereit zum Herunterladen

Öffnet den Download-Flow des Herausgebers in einem neuen Tab. Wählen Sie Installer oder portable und die passende CPU-Architektur, wenn die Website das anbietet.

HiBit Uninstaller herunterladenDateinamen und Versionen ändern sich zwischen Releases. Wenn der Herausgeber Hash oder Dateigröße angibt, vergleichen Sie vor dem Ausführen. Mit Windows Defender scannen und SmartScreen-Hinweise lesen.

Auf der Herausgeber-Seite den direkten Download bevorzugen und den veröffentlichten Datei-Hash notieren, falls vorhanden.

Mit Windows Defender scannen. Wenn SmartScreen oder die AV-Software Unerwartetes meldet, stoppen und die Quelle erneut prüfen.

09. Tiefenbibliothek

Die folgenden Blöcke vertiefen Deinstallations-Hygiene, Windows-Verhalten und Randfälle. Es sind Bildungshinweise—keine Schritt-für-Schritt-Befehle für jeden PC. Passen Sie jeden Gedanken an Hardware, Backups und Ihr Risikoempfinden an.

Windows verfolgt Installer über Registrierungseinträge. Nur den Programmordner zu löschen lässt oft Dienste, Treiber und Registry-Hooks zurück—zuerst den Deinstallationspfad, dann gezieltes Aufräumen.

Manche Apps installieren nur unter %LOCALAPPDATA%. Die maschinenweite Kopie zu entfernen berührt die Nutzdaten nicht unbedingt—beide Ebenen prüfen.

Bei MSI-Fehlern empfiehlt die Herstellerdoku manchmal ausführliche Logs. Logs in einem Ordner sammeln—sie zeigen, ob Rechte, fehlende Dateien oder Custom Actions schuld sind.

Wenn Deinstallations-Hooks den Explorer abstürzen lassen oder ein Filtertreiber blockiert, reduziert der abgesicherte Modus laufende Agenten. Mit normaler Deinstallation kombinieren, bevor Sie erzwingen.

Ungültige Ziele belegen wenig Platz, aber stören die Suche. Spezialtools markieren defekte Ziele—manchmal zeigen Verknüpfungen auf offline genetzte Pfade.

OneDrive, Dropbox oder Google Drive können gelöschte App-Daten spiegeln. Sync vor großflächigem Aufräumen pausieren, sonst kämpfen Sie mit automatischen Wiederherstellungen.

Steam, Epic und Battle.net legen Titel oft auf andere Laufwerke. Nur den Launcher zu entfernen löscht nicht immer die Spieldaten—Bibliothekstools der Plattform nutzen.

Kernel-Anti-Cheat verflechtet sich mit Boot-Treibern. Falsche Reihenfolge kann Boot-Schleifen erzeugen—Anleitung des Publishers folgen, keine generischen „alles löschen“-Läufe.

Visual Studio-Workloads sind mehrere GB groß. Workloads sauber über den Visual Studio Installer entfernen; manuelles Löschen verwaist oft gemeinsame MSBuild-Teile.

Docker Desktop und WSL-Distros liegen außerhalb klassischer „Programme und Features“. Zuerst über deren Oberflächen entfernen, dann dokumentierte virtuelle Datenträger prüfen.

Hersteller-Suiten binden Überwachungs- und Faxdienste. Treiber über Einstellungen → Drucker zu entfernen ist oft sicherer als ganze OEM-Verzeichnisse zu löschen.

Niedriglatenz-Treiber bleiben manchmal als ausgeblendete Geräte. App deinstallieren, neu starten, ausgeblendete Geräte anzeigen, dann nur bekannte Treiberpakete löschen.

Test-Antivirus, Updater und Hilfe-Apps unterscheiden sich nach Marke. Jeden Titel recherchieren; manche steuern Lüfter oder Akku und sollten bleiben, bis Sie die Kompromisse kennen.

Hyper-V, WSL oder .NET schalten Sie über Einstellungen oder DISM. Drittanbieter-Deinstaller ersetzen diese Schalter nicht—gemischte Vorgehensweisen verwirren den Komponentenzustand.

Der Side-by-Side-Cache ist kein Müllordner. Aggressives manuelles Löschen bricht die Wartung. Integrierte Bereinigung und Geduld nutzen.

Meldet Windows ein temporäres Profil, stoppen Sie Deinstallationsorgien—erst Profilladen reparieren, sonst riskieren Sie die falsche Hive und Datenverlust.

Systemdateiprüfung und DISM reparieren Windows-Images—nicht Drittanbieter-Apps. Bei OS-Instabilität nach Deinstallationen einsetzen, nicht wöchentlich aus Spaß.

Wenige Entfernungen anstellen, zwischen Batches neu starten, Ereignisanzeige beobachten. Stille Massen-Deinstallationen sind auf dem Papier schneller und in der Praxis oft chaotisch.

Vor Entfernung Chromium-basierter Browser Lesezeichen, Erweiterungen und Passwörter synchen oder exportieren. Profilordner können groß sein—bewusst archivieren oder löschen.

Lizenzen für Bezahlsoftware vor dem Entfernen sichern. Manche Hersteller knüpfen Aktivierungen an Hardware—spätere Neuinstallation kann Deaktivierung verlangen.

Apps registrieren Aufgaben für Updates und Telemetrie. Nach Deinstallation können verwaiste Tasks in Logs auffallen—nur Einträge streichen, die Sie dem Produkt zuordnen können.

Einen von mehreren Apps genutzten Dienst zu stoppen bricht unbekannte Abhängigkeiten. Anzeigenamen und Starttyp vor aggressiven Sessions dokumentieren.

Shell-Erweiterungen fügen Einträge hinzu. Nach Entfernen der App bleiben manchmal alte Handler; Spezialtools listen Herausgeber—vor dem Deaktivieren prüfen.

Installer von langsamen oder getrennten Freigaben hinterlassen halbfertige Caches. Lokale Kopien bevorzugen, besonders auf wechselnden Laptop-Netzen.

Verschlüsselung hängt nicht mit Deinstallern zusammen, ist aber vor Partitionsexperimenten wichtig. Schlüssel außerhalb des zu ändernden PCs aufbewahren.

Zweites OS registriert Boot-Manager. Ordner im Explorer löschen räumt EFI nicht auf—OS-spezifische Tools nutzen, sonst unbootbar.

Deinstaller können große Staging-Dateien brauchen. Zuerst mehrere GB auf dem Systemlaufwerk freigeben; NTFS-Kompression ersetzt keinen Puffer.

Verwaltete Geräte blockieren portable Tools oder verlangen Katalog-Installs. Erhöhte Deinstaller auf gesperrten PCs können Policy verletzen—IT vor „Aufräumfeldzügen“ fragen.

Manche Pfade brauchen Rechteerhöhung, andere nur Benutzer-Hive. Wenn UAC still scheitert, prüfen Sie per-user-Pakete unter anderem Konto.

Portable Distributionen fehlen oft in Listen. Ordner, Shell-Integration und manuell gesetzte Dateizuordnungen tracken.

Durchsatz hängt meist an Speicher, RAM, Thermik und Malware—nicht am hundertsten MB Temp. Vor/nachher mit gleicher Last messen.

Vierteljährliche Reviews schlagen panische Wochenend-Purges: Treiber gezielt aktualisieren, Sprachen kürzen, Projekte archivieren, Zweck jeder App notieren.

Nach aggressiver Session kalt booten, kritische Apps starten, Windows Update kurz prüfen, Backups verifizieren. Ruhe ist wichtiger als die reine Deinstallationszahl.

10. Vergleich

| Vorgehen | Vorteil | Risiko |

|---|---|---|

| Hersteller-Deinstaller / Einstellungen | Führt dokumentierte Skripte aus, betreut Dienste und Metriken. | Kann Marketing-Telemetrie hinterlassen, wenn der Hersteller das so vorsieht. |

| Drittanbieter-Deinstaller (z. B. HiBit-Stil) | Zentrale Liste, erzwungene Pfade, Reste-Scans nach Fehlschlägen. | Starke Aktionen erfordern Urteilsvermögen; nicht „alles Unklare entfernen“. |

| Manuelles Ordner-Löschen | Schnell, wenn die App ein einzelner portabler Baum ist, den Sie verstehen. | Hohes Risiko verwaister Treiber, Dienste und defekter COM-Hooks. |

11. Mythen & Fakten

Mythos

„Leere Registry“ heißt gesunder PC.

Windows und Apps nutzen die Registry ständig. „Null verwaiste Schlüssel“ zu jagen kostet Zeit und kann selten genutzte, aber legitime Einträge gefährden.

Fakt

Gezielte Reparatur schlägt breites Schaben.

Das entfernte Produkt gezielt bereinigen, Stabilität prüfen, dann stoppen. Kleine Schritte lassen sich leichter zurückrollen als ein aggressiver Rundumschlag.

Mythos

„Die neueste Deinstaller-Version behebt alles.“

Neue Versionen bringen Funktionen und Kompatibilität, reparieren aber keine korrupte Windows-Installation oder defekte Festplatten. Tools aktualisieren, wenn Sie der Quelle vertrauen – nicht als Ersatz für Hardwarechecks.

Fakt

Backups schlagen Mutproben.

Images oder Dateiversions-Snapshots machen riskante Entfernungen zu reversiblen Experimenten.

12. Rhythmus

13. Weitere Fragen

14. Begriffe

ARP

Programme hinzufügen oder entfernen: klassischer Katalog registrierter Installer.

MSI

Microsoft-Installer-Pakete mit standardisierten Install-/Deinstall-Tabellen.

UAC

Benutzerkontensteuerung: Dialoge vor Rechteerhöhung zum Administrator.

COM

Component Object Model: Registrierungen, über die Apps Funktionen und Vorschau teilen.

EFI / UEFI

Firmware-Booteinträge, getrennt von Windows-Dateibäumen.

WSL

Windows-Subsystem für Linux: optionales Subsystem mit eigenem Lebenszyklus.

15. Zweite Runde

Weitere Themen mit anderen Blickwinkeln als in der ersten Bibliothek. Weiterhin zu Informationszwecken – vor dem Handeln mit Ihrer Umgebung abgleichen.

IDE entfernen löscht nicht jeden venv neben Projekten. Pro Projekt ausdünnen, nicht nur über „Apps“.

Data-Science-Stacks duplizieren GB zwischen Basis und Umgebungen. Conda nutzen, bevor Installationswurzeln manuell gelöscht werden.

JS-Caches und globale Binaries wachsen leise. Nach Node-Deinstallation Nutzerordner nur leeren, wenn nichts anderes darauf zeigt.

Hub-Installer teilt Komponenten. Eine Suite-App zu entfernen kann gemeinsame Runtimes lassen—Adobe-Reihenfolge befolgen.

Microsoft 365 streamt per Click-to-Run. Office-Bereitstellungstool oder Einstellungen für Reparatur/Entfernung—Office16-Ordner nicht blind löschen.

Maschinenweite Teams-Installer unterscheiden sich vom neuen Teams pro Benutzer. Verwechslung lässt Hintergrund-Updater laufen—Einstellungen und Herstellernotizen prüfen.

Meeting-Clients installieren Outlook-Add-ins und virtuelle Geräte. Zuerst App entfernen, dann Audio- und COM-Listen auf Überbleibsel prüfen.

Firmen-VPNs injizieren Routen und DNS. Über Herstellermedium deinstallieren, neu booten, Adapter-Defaults prüfen bevor Treiber-Stores angerührt werden.

Browsererweiterungen und Desktop-Hülle syncen getrennt. Abmelden, exportieren, deinstallieren—keine verwaisten Extensions mit Autofill.

Streaming-Stacks fügen virtuelle Geräte hinzu. Apps entfernen, neu starten, Exklusivmodus in Soundeinstellungen erneut testen.

Portable Plugin-DLLs können außerhalb von Program Files liegen. Drittanbieter-Filter vor Entfernung notieren—Capture-Hooks möglich.

Imaging-Software installiert Filtertreiber. Produkt-Deinstaller nutzen, Jobs und Dienste sauber stoppen—danach Dienste prüfen.

Firmenrichtlinien können Clients per MDM nachschieben. Lokale Deinstallation kann temporär sein—mit Admins abstimmen, wenn die App nach Reboot zurückkommt.

Hypervisoren fügen virtuelle NICs und Dienste hinzu. Über Assistenten deinstallieren, neu booten, verwaiste Adapter in Netzwerkeinstellungen entfernen.

SDK, NDK und AVD verbrauchen viele GB. SDK-Manager nutzen, bevor Ordner mit noch vorhandenen AVDs gelöscht werden.

Reihenfolge laut Publisher einhalten; Kerneltreiber zu früh zu entfernen kann Boot verhindern. Keine aggressiven Cleaner auf Spieldienste.

Mods liegen in separaten Bäumen. Manager entfernen, dann Deploy-Ordner und Spiel-Plugins prüfen.

Caches und Engine-Downloads wachsen still. Integrierte Screens nutzen, Versionen/Module zu entfernen, bevor gemeinsame Ordner gelöscht werden.

VSTs können für alle oder pro Benutzer installiert sein. Nach Host-Deinstallation Herstellerordner und dokumentierte VST3-Pfade prüfen.

Lizenzmotoren und Toolboxes verflechten sich. Offiziellen Deinstaller nutzen, um verwaiste Lizenzen und Runtime-Ordner zu vermeiden.

CAD-Suiten registrieren Lizenzdienste und Hardware-Caches. Wartungsfluss des Herstellers befolgen; FlexNet-Ordner nicht wahllos löschen.

GPU-Toolkits hinterlassen Runtime-Schichten. Nach Framework-Entfernung prüfen, welche Versionen andere Apps noch brauchen, bevor Displaytreiber angefasst werden.

Shell-Integration und Firewall-Ausnahmen sind üblich. Nach Deinstallation Standard-Handler für Magnet-Links prüfen.

Drittanbieter-Optimierer installieren sich mitunter mit unrelated Freeware. Ganze Suite über Programme entfernen, dann geplante Upsell-Tasks suchen.

Nie installierte Sprachen zu entfernen ist meist sicher; die aktive Anzeigesprache zu entfernen bricht die UI—Einstellungen → Zeit & Sprache.

Font-Manager hängen an Windows-Diensten. Sauber deinstallieren, damit der Font-Cache-Rebuild keine Vorschauen in Office/Browsern korruptiert.

Einfache Textnotiz, was wann entfernt wurde. Sie oder der Support können Regressionen nachvollziehen, ohne zu raten, welche Session eine Runtime löschte.

16. Entscheidungen

| Situation | Zuerst versuchen | Dann eskalieren zu |

|---|---|---|

| Eintrag fehlt, Ordner bleiben | Neustart, Hersteller-Reparatur falls vorhanden. | Gezielter Reste-Scan nur für diesen Herausgeber. |

| BSOD während Deinstallation | Wiederherstellung booten, im abgesicherten Modus deinstallieren. | Wiederherstellungspunkt / Treiber-Rollback – kein Massen-Cleaner. |

| UAC-Schleife oder stiller Fehler | Anderes Admin-Konto testen, Ereignisprotokolle. | MSI-Log-Analyse des Herstellers oder IT-Richtlinie prüfen. |

| Netzwerk merkwürdig nach VPN-Entfernung | Adapter zurücksetzen, DNS leeren (nicht destruktiv). | VPN kurz neu installieren, dann sauber deinstallieren. |

| Platte nach „großer“ Deinstallation voll | Speicheroptimierung, Papierkorb, Cloud-Platzhalter. | Audit wie TreeSize – echte große Ordner finden. |

| App kehrt nach Neustart zurück | Geplante Tasks & MDM-Richtlinie prüfen. | Übergeordnete Suite oder Windows-Komponente identifizieren. |

17. Vorsicht

18. Taktik

Trial-Spiele, doppelte PDF-Drucker, alte Browser-Betas und Autostart-Einträge entfernen, die Sie einem Hersteller zuordnen können. Downloads von veralteten Installern leeren, nachdem Sie Archiv behalten haben.

„Unbenutzte“ Runtimes, Codecs oder von mehreren Apps genutzte Treiber purgen; aggressive Registry-Durchläufe; ProgramData ohne Zuordnung löschen. Tiefe Eingriffe mit Backups und engem Scope koppeln.

19. Noch mehr Fragen

20. Mehr Begriffe

DISM

Deployment Image Servicing and Management: repariert den Windows-Komponentenspeicher aus vertrauenswürdigen Quellen.

SID

Security Identifier, pro Benutzerkonto eindeutig; manche Pfade und Rechte sind SID-spezifisch.

WIM

Windows Imaging Format für Bereitstellung und Offline-Wartung, kein Ordner zum Beliebig-Löschen.

C2R

Click-to-Run-Streaming-Installation bei Microsoft-365-Apps.

WUA

Windows Update Agent: Client-Stack für kumulative Updates.

Profilordner-Benennung

Umbenannte Konten hinterlassen verwirrende Ordnernamen – Systemprofilordner nicht leichtfertig umbenennen.

Filtertreiber

Kernelmodul für I/O-Filter; genutzt von AV, Backup und manchen Deinstallern; Reihenfolge wichtig.

Shell-Namespace

Virtuelle Ordner wie „Dieser PC“-Einträge; Erweiterungen können tief haken.

MDM

Mobile Device Management: Richtlinien können auf verwalteten PCs Neuinstallation oder Blockaden verursachen.

WinRT / UWP

Laufzeitmodell vieler Store-Apps; andere Deinstallationspfade als klassisches Win32.

PATH (Umgebung)

Suchliste für ausführbare Dateien; CLI-Tools hinterlassen oft PATH-Einträge.

Schattenkopien

Vorgängerversionen / Wiederherstellungspunkte nutzen Volume Shadow Copy – nicht wegen weniger Megabyte blind abschalten.