Désinstallation & suppression forcée

Désinstallez les programmes par le flux habituel, ou utilisez la suppression forcée lorsque l'entrée est corrompue, le désinstalleur de l'éditeur échoue, ou des résidus empêchent une réinstallation propre.

Désinstalleur Windows & nettoyage

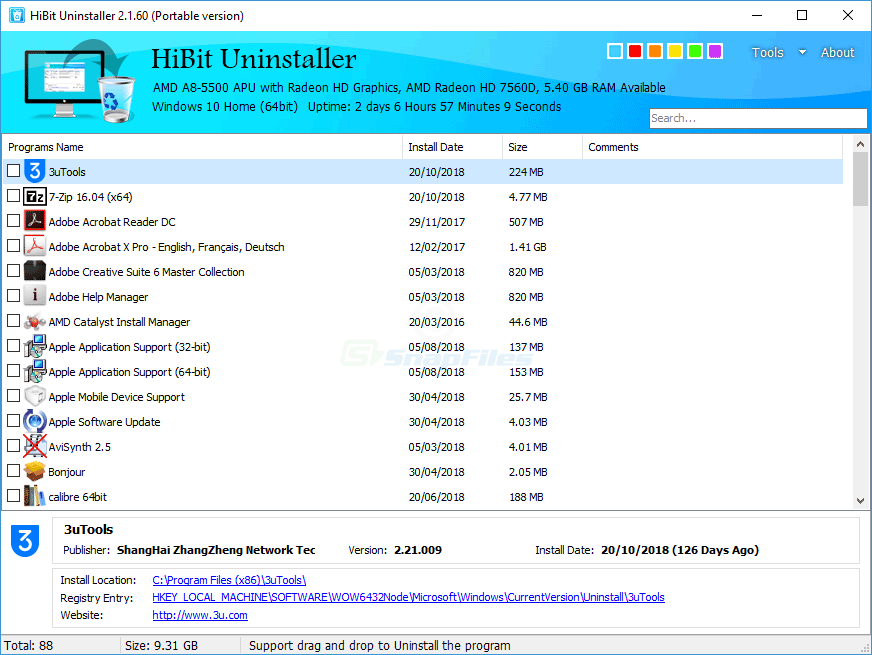

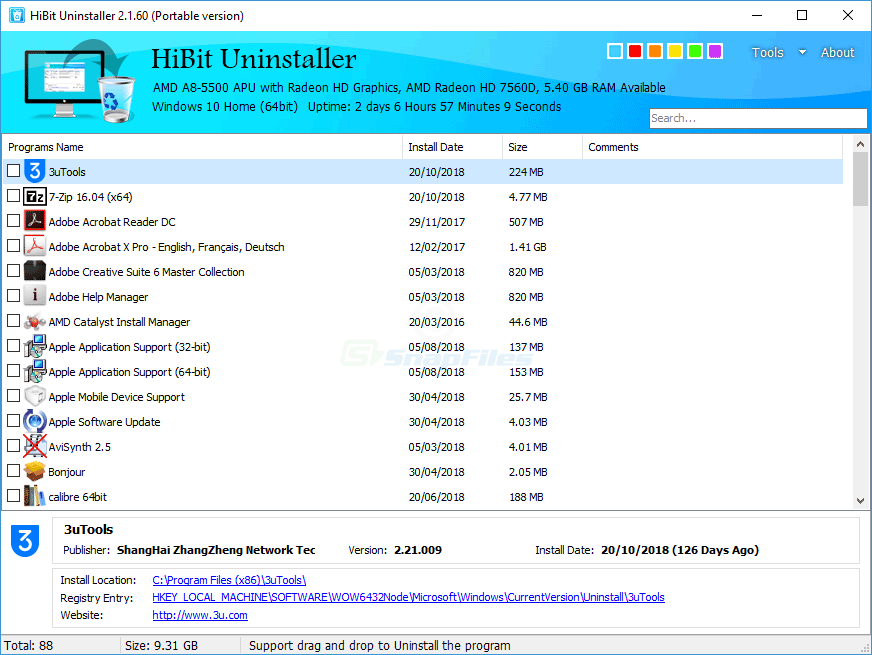

HiBit Uninstaller est un outil Windows gratuit qui vous aide à désinstaller les logiciels de bureau et les applications du Microsoft Store, à détecter les résidus et à utiliser des fonctions pratiques comme la gestion du démarrage et le nettoyage des fichiers inutiles, le tout sans remplacer les dispositifs de sécurité intégrés à Windows.

03. Déroulement

Étapes simples et reproductibles

Gardez le même ordre prudent à chaque fois — surtout avant un nettoyage du registre ou si vous désinstallez plusieurs applications d'un coup. Cette habitude évite la plupart des erreurs évitables.

Avant un nettoyage important ou l'usage d'outils sur le registre, créez un point de restauration Windows. C'est le retour arrière le plus rapide si quelque chose d'important est supprimé par erreur.

Privilégiez d'abord la désinstallation standard. Si elle bloque, réessayez en mode sans échec ou utilisez la suppression forcée pour ce produit précis — évitez de supprimer des entrées inconnues.

Après suppression, redémarrez une fois, réinstallez si besoin, et lancez un scan de résidus ciblé uniquement pour l'application retirée.

08. Téléchargement

Lien passerelle officiel, actualisé à chaque chargement de page. Gratuit pour Windows.

Prêt à télécharger

Ouvre le flux de téléchargement de l'éditeur dans un nouvel onglet. Choisissez installateur ou portable et l'architecture CPU adaptée lorsque le site le propose.

Télécharger HiBit UninstallerLes noms de fichiers et versions changent entre les versions. Si l'éditeur publie un hachage ou une taille, comparez avant d'exécuter. Analysez avec Windows Defender et lisez les messages SmartScreen.

Privilégiez le téléchargement direct sur le site de l'éditeur et notez le hachage publié du fichier, s'il est disponible.

Analysez avec Windows Defender. Si SmartScreen ou l'antivirus signale l'inattendu, arrêtez-vous et vérifiez à nouveau la source.

09. Bibliothèque approfondie

Les blocs ci-dessous approfondissent l'hygiène de désinstallation, le comportement de Windows et les cas limites. Ce sont des notes pédagogiques — pas des commandes pas à pas pour chaque PC. Adaptez chaque idée à votre matériel, sauvegardes et niveau de confort.

Windows suit les installateurs via la base de registre. Supprimer un dossier sans passer par la désinstallation laisse souvent services, pilotes et entrées de registre — utilisez d'abord le désinstalleur, puis un nettoyage ciblé.

Certaines applications ne s'installent que sous %LOCALAPPDATA%. Supprimer la copie « machine » peut ignorer la charge utile par utilisateur ; vérifiez les deux avant de conclure.

Quand une appli MSI échoue, la doc éditeur recommande parfois un journal détaillé. Conservez les journaux dans un dossier dédié ; ils aident à distinguer droits, fichier manquant ou action personnalisée.

Si les hooks de désinstallation font planter l'Explorateur ou si un pilote filtre bloque la suppression, le mode sans échec réduit les agents actifs. Couplez-le à une désinstallation standard avant toute suppression forcée.

Les cibles invalides encombrent peu le disque mais polluent la recherche. Les outils dédiés signalent les cibles cassées ; vérifiez la liste — parfois le chemin réseau est temporairement hors ligne.

OneDrive, Dropbox ou Google Drive peuvent recopier des gigaoctets de données d'apps « supprimées ». Coupez ou mettez en pause la synchro avant un grand nettoyage pour éviter les restaurations automatiques.

Steam, Epic, Battle.net stockent souvent les jeux sur d'autres disques. Désinstaller le lanceur n'enlève pas toujours les données ; utilisez les outils de bibliothèque de chaque plateforme.

Les anti-triche noyau s'entremêlent aux pilotes de démarrage. Les retirer dans le désordre peut provoquer des boucles de boot — suivez le guide de l'éditeur du jeu et évitez les « tout nettoyer » sur pilotes inconnus.

Les charges Visual Studio pèsent plusieurs Go. Utilisez Visual Studio Installer pour retirer proprement les charges ; une suppression manuelle de dossiers orpheline souvent des composants MSBuild partagés.

Docker Desktop et les distros WSL échappent au modèle « Programmes et fonctionnalités ». Retirez-les via leurs tableaux de bord, puis seulement revérifiez les disques virtuels documentés.

Les suites constructeur ajoutent télésurveillance et télécopie. Retirer le pilote depuis Paramètres → Imprimantes est souvent plus sûr que supprimer des dossiers OEM partagés entre appareils.

Les pilotes basse latence peuvent rester comme périphériques masqués. Désinstallez l'application, redémarrez, affichez les périphériques masqués avant de supprimer des paquets de pilotes reconnus.

Antivirus d'essai, mise à jour et utilitaires « aide » varient selon la marque. Renseignez chaque titre ; certains gèrent ventilateur ou batterie et méritent de rester jusqu'à lecture des compromis.

Hyper-V, WSL ou .NET se basculent via Paramètres ou DISM. Les désinstalleurs tiers ne remplacent pas ces interrupteurs — mélanger les approches embrouille l'état des composants.

Le cache side-by-side n'est pas un dossier « junk ». Une suppression manuelle agressive casse la maintenance système. Utilisez les outils intégrés et la patience.

Si Windows ouvre un profil temporaire, arrêtez les rafales de désinstallations — réparez d'abord le chargement de profil ou vous risquez d'éditer la mauvaise ruche et de perdre des données.

SFC et DISM réparent l'image Windows — pas les applis tierces. Lancez-les quand les désinstallations coïncident avec une instabilité OS, pas comme passe-temps hebdomadaire.

Enfilez quelques suppressions, redémarrez entre les lots et surveillez l'Observateur d'événements. Les désinstallations silencieuses massives sont plus propres sur le papier et plus sales quand les dépendances se croisent.

Avant de retirer un navigateur Chromium, synchronisez ou exportez favoris, extensions et mots de passe. Les dossiers de profil peuvent être volumineux — archivez ou supprimez sciemment.

Capturez ou exportez les clés des logiciels payants avant suppression. Certains éditeurs lient l'activation au matériel — une réinstallation peut exiger une désactivation préalable.

Les applis enregistrent des tâches pour mises à jour et télémétrie. Après désinstallation, des tâches orphelines peuvent bruiter dans les journaux — retirez seulement celles liées à un produit que vous nommez.

Arrêter un service partagé par plusieurs applis casse des dépendances inconnues. Notez noms d'affichage et types de démarrage avant une session de nettoyage agressive.

Les extensions shell ajoutent des entrées au clic droit. Retirer l'appli parente laisse parfois des gestionnaires obsolètes ; les outils shell listent l'éditeur — vérifiez avant désactivation.

Les installateurs lancés depuis un partage lent ou déconnecté laissent des caches à moitié écrits. Préférez des copies locales surtout sur les PC qui changent souvent de réseau.

Le chiffrement disque n'est pas lié aux désinstalleurs mais compte avant partitionnement ou dual-boot. Conservez les clés de récupération hors de la machine modifiée.

Linux ou un second Windows enregistrent des gestionnaires de démarrage. Supprimer des dossiers OS depuis l'Explorateur ne nettoie pas l'EFI — utilisez les outils de l'OS pour éviter un PC non amorçable.

Les désinstalleurs peuvent mettre en zone de transit des fichiers volumineux. Libérez plusieurs Go sur le volume système d'abord ; la compression NTFS ne remplace pas de la marge réelle.

Les appareils gérés peuvent bloquer les outils portables ou imposer le catalogue logiciel. Élever des désinstalleurs sur un PC verrouillé peut violer la politique — demandez à l'IT avant les « croisades de nettoyage ».

Certains chemins exigent l'élévation, d'autres ne touchent que la ruche utilisateur. Si l'UAC semble échouer silencieusement, vérifiez si vous retirez des paquets utilisateur sous un autre compte.

Les distributions portables peuvent être absentes des listes classiques. Suivez le dossier, les intégrations shell et les associations de fichiers enregistrées manuellement.

Le débit et la latence dépendent surtout de l'état du stockage, de la RAM, des thermiques et des malwares — pas du centième mégaoctet de fichiers temporaires. Mesurez avant/après avec une charge stable.

Des revues trimestrielles valent mieux que des purges de week-end : pilotes mis à jour avec intention, langues inutiles retirées, vieux projets archivés, et une note sur l'utilité de chaque logiciel installé.

Après une session agressive, redémarrez à froid, ouvrez vos applis critiques, vérifiez Windows Update et que les sauvegardes tournent encore. La tranquillité d'esprit bat le nombre brut de désinstallations.

10. Comparaison

| Approche | Atout | Risque |

|---|---|---|

| Désinstalleur éditeur / Paramètres | Exécute des scripts documentés, gère les services et les métriques. | Peut laisser de la télémétrie marketing si l’éditeur l’intègre volontairement. |

| Désinstalleur tiers (type HiBit) | Liste centralisée, chemins forcés, analyse des restes après échec. | Les actions puissantes exigent du jugement—évitez « tout supprimer sans savoir ». |

| Suppression manuelle du dossier | Rapide si l’appli est un arbre portable que vous maîtrisez. | Fort risque de pilotes orphelins, services et hooks COM cassés. |

11. Mythes & faits

Mythe

Un « registre vide » égale un PC sain.

Windows et les applis touchent constamment au registre. Viser « zéro clé orpheline » fait perdre du temps et peut casser des entrées rares mais légitimes.

Fait

Une réparation ciblée vaut mieux qu’un grand nettoyage.

Corrigez ce que vous avez retiré, vérifiez la stabilité, puis arrêtez. Les changements progressifs se révoquent plus facilement qu’un balayage agressif.

Mythe

« La dernière version du désinstalleur règle tout. »

Les nouvelles versions ajoutent des fonctions et la compatibilité, mais ne réparent pas une installation Windows corrompue ni un disque défaillant. Mettez à jour quand vous faites confiance à la source, pas à la place de contrôles matériels.

Fait

Les sauvegardes battent la témérité.

Les images système ou l’historique des fichiers transforment des suppressions risquées en expériences réversibles.

12. Rythme

13. Autres questions

14. Termes

ARP

Ajouter ou supprimer des programmes—l’ancien catalogue des installateurs enregistrés.

MSI

Paquets Microsoft Installer avec tables d’installation/désinstallation standardisées.

UAC

Contrôle de compte d’utilisateur : invites qui conditionnent l’élévation administrateur.

COM

Component Object Model : enregistrements permettant le partage de fonctions et d’aperçus de fichiers.

EFI / UEFI

Entrées de démarrage au niveau firmware, distinctes des arbres de fichiers Windows.

WSL

Sous-système Windows pour Linux—optionnel, avec son propre cycle de vie.

15. Deuxième vague

Un lot de sujets distinct, sous d’autres angles que la première bibliothèque. Toujours pédagogique ; vérifiez dans votre environnement avant d’agir.

Retirer l'IDE ne supprime pas chaque dossier venv à côté de vos projets. Élaguer environnement par environnement, pas seulement depuis la liste des applis.

Les stacks data science dupliquent des Go entre base et environnements nommés. Utilisez conda pour retirer les envs proprement avant d'effacer les racines à la main.

Caches et binaires globaux JS s'accumulent discrètement. Après désinstallation de Node, nettoyez les dossiers utilisateur seulement si rien d'autre n'y fait référence.

Le hub Creative Cloud partage des composants. Retirer une app d'une suite peut laisser des runtimes communs — suivez l'ordre documenté par Adobe.

Microsoft 365 diffuse via Click-to-Run. Utilisez l'outil de déploiement Office ou Paramètres pour réparer/supprimer — évitez de supprimer aveuglément les dossiers Office16.

Les installateurs Teams à l'échelle machine diffèrent du nouveau Teams par utilisateur. Les confondre laisse des mises à jour en arrière-plan — vérifiez Paramètres et les notes de l'éditeur.

Les clients de visioconférence ajoutent compléments Outlook et périphériques virtuels. Retirez l'appli d'abord, puis contrôlez périphériques audio et compléments COM résiduels.

Les VPN d'entreprise injectent routes et DNS. Désinstallez depuis le média éditeur, redémarrez, confirmez que les cartes réseau reviennent aux valeurs par défaut avant de toucher aux magasins de pilotes.

Extensions navigateur et shell bureau se synchronisent séparément. Déconnectez-vous, exportez si besoin, puis désinstallez — évitez les extensions orphelines qui pré-remplissent encore.

Les piles streaming ajoutent des périphériques qui embrouillent la lecture par défaut. Retirez les applis, redémarrez, retestez le mode exclusif dans les paramètres son.

Des plugins portables peuvent vivre hors de Program Files. Notez les filtiers tiers avant suppression — ils peuvent enregistrer des hooks de capture.

Les logiciels d'imagerie installent des pilotes filtres. Utilisez leur désinstalleur pour arrêter jobs et services proprement — vérifiez ensuite les services.

Les politiques entreprise peuvent repousser le client via MDM. Une désinstallation locale peut être temporaire — coordonnez-vous avec les admins si l'appli réapparaît au reboot.

Les hyperviseurs ajoutent cartes réseau virtuelles et services. Désinstallez via l'assistant, redémarrez, puis retirez les adaptateurs orphelins dans les paramètres réseau.

SDK, NDK et AVD consomment des dizaines de Go. Utilisez le gestionnaire SDK pour retirer des composants avant d'effacer des dossiers contenant encore des AVD.

Suivez l'ordre de désinstallation de l'éditeur ; un pilote noyau retiré trop tôt peut empêcher le boot. Évitez les nettoyeurs agressifs sur les services de jeu.

Les mods restent dans des arbres séparés. Retirez le gestionnaire puis auditez les dossiers de déploiement et les plugins qui ont modifié le jeu.

Caches et téléchargements moteur grossissent en silence. Utilisez les écrans intégrés pour retirer versions et modules avant de supprimer des dossiers partagés.

Les VST peuvent s'installer pour tous les utilisateurs ou par compte. Après désinstallation du hôte, parcourez les dossiers fabricant et les chemins VST3 documentés.

Les moteurs de licence et toolboxes s'entrelacent. Utilisez le programme de désinstallation officiel pour éviter des licences orphelines et des dossiers runtime.

Les suites CAO enregistrent des services de licence et des caches de matériel. Suivez le flux de maintenance éditeur ; ne supprimez pas des dossiers FlexNet au hasard.

Les toolkits GPU laissent des couches runtime. Après retrait du framework, vérifiez les versions encore requises par d'autres applis avant de désinstaller les pilotes display.

Intégrations shell et exceptions pare-feu sont fréquentes. Après désinstallation, vérifiez les gestionnaires par défaut pour les liens magnet.

Des optimiseurs tiers s'installent parfois avec des freewares sans lien. Retirez toute la suite depuis Programmes, puis cherchez des tâches planifiées de vente incitative.

Retirer des langues jamais installées est en général sûr ; retirer la langue d'affichage active casse l'interface — passez par Paramètres → Heure et langue.

Les gestionnaires de polices accrochent aux services Windows. Désinstallez proprement pour que la reconstruction du cache de polices ne corrompe pas les aperçus Office et navigateurs.

Gardez un simple fichier texte de ce que vous avez retiré et quand. Vous ou le support pourrez tracer les régressions sans deviner quelle session a supprimé un runtime.

16. Décisions

| Situation | Essayer d’abord | Passer à |

|---|---|---|

| Entrée absente mais dossiers restants | Redémarrer, relancer une réparation éditeur si disponible. | Analyse ciblée des restes pour cet éditeur seulement. |

| BSOD pendant la désinstallation | Démarrer en récupération, désinstaller en mode sans échec. | Point de restauration / retour pilote—éviter le nettoyeur massif. |

| Boucle UAC ou échec silencieux | Tester un autre compte admin, journaux d’événements. | Analyse du journal MSI éditeur ou politique IT. |

| Réseau bizarre après retrait VPN | Réinitialiser l’adaptateur, flush DNS (non destructif). | Réinstaller le VPN brièvement, puis désinstallation propre. |

| Disque encore plein après une « grosse » désinstallation | Stockage intelligent, corbeille, fichiers cloud en placeholder. | Audit type TreeSize—trouver les vrais gros dossiers. |

| L’appli réapparaît au redémarrage | Vérifier tâches planifiées et politique MDM. | Identifier la suite parente ou le composant Windows. |

17. Prudence

18. Tactiques

Retirez les jeux d’essai, imprimantes PDF en double, anciennes bêtas navigateur que vous n’ouvrez plus, et les entrées de démarrage rattachées à un éditeur connu. Videz Téléchargements des vieux installateurs après archivage de ce dont vous avez besoin.

Purger des runtimes « inutilisés », codecs ou pilotes partagés par plusieurs applis ; grands balayages du registre ; supprimer ProgramData sans tracer les propriétaires. Associez aux sauvegardes et à une portée étroite.

19. Questions supplémentaires

20. Autres termes

DISM

Deployment Image Servicing and Management : répare le magasin de composants Windows à partir de sources de confiance.

SID

Identificateur de sécurité, unique par compte utilisateur ; certains chemins et droits dépendent du SID.

WIM

Format d’image Windows pour le déploiement et la maintenance hors ligne — pas un dossier à supprimer au hasard.

C2R

Installation en flux Click-to-Run utilisée par les applications Microsoft 365.

WUA

Agent Windows Update : pile client qui applique les mises à jour cumulatives.

Nommage des dossiers de profil

Des comptes renommés laissent parfois des noms de dossiers déroutants — ne renommez pas à la légère les dossiers de profil système.

Pilote de filtre

Module noyau qui intercepte les E/S ; utilisé par l’antivirus, la sauvegarde et certains désinstalleurs ; l’ordre compte.

Espace de noms shell

Dossiers virtuels comme les entrées « Ce PC » ; les extensions peuvent enregistrer des hooks profonds.

MDM

Gestion des appareils mobiles : les stratégies peuvent réinstaller des applis ou bloquer des suppressions sur PC gérés.

WinRT / UWP

Modèle d’exécution de nombreuses apps du Store — chemins de désinstallation différents du Win32 classique.

PATH (environnement)

Liste des répertoires parcourus pour les exécutables ; les outils en ligne de commande laissent souvent des entrées PATH.

Copies d’ombre

Versions précédentes / points de restauration s’appuient sur le service Volume Shadow Copy — ne le désactivez pas pour quelques mégaoctets.